HP Security: “Se gasta mucho en seguridad, y se necesita más”

HP Security expone en un evento en Londres los retos de seguridad a los que se enfrentan las empresas en un momento en el que el ciberdelincuente se ha profesionalizado y especializado.

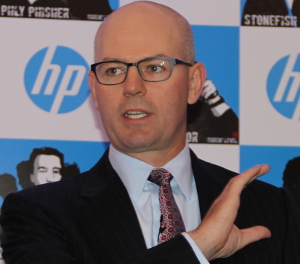

Las cosas están cambiando, y rápidamente. Las inversiones en seguridad no paran de crecer; se gasta mucho, y se necesita más, algo que pocas empresas entienden. Claro que la ciberdelincuencia se ha profesionalizado y alguien con pocos conocimientos técnicos tiene a su alcance kits “que son efectivos, económicos y que funcionan” con los que puede lanzad ataques contra empresas. Y quien asegura todas estas cosas no es otro que Art Gilliland, Senior Vice President of HP Software Enterprise SecurityProducts.

Gilliland, junto con algunos otros ejecutivos del negocio de seguridad de Hewlett-Packard, HP Security, dedicaron unas horas a hablar sobre la evolución de la compañía, el panorama del cibercrimen o dónde está centrando sus esfuerzos la compañía.

Fue durante ese HP Security Media Day que se celebró en Londres, Gilliland planteó los nuevos retos del mercado de la seguridad. No sólo se trata de la naturaleza y motivación de los ataques, es que no hay que olvidar el avance de tecnologías tan importantes como el cloud, el big data o la movilidad, “tecnologías que tenemos que saber proteger”, y que conllevan un aumento de los presupuestos de seguridad. El tercer reto tiene que ver con las normativas y el cumplimiento, que no son las mismas en todo el mundo, y que también incrementan los costes y la complejidad de la seguridad.

Planteaba después Gilliland cómo ha decidido HP Security enfrentarse a esta nueva situación mediante un ecosistema formado por la Next Generation Network Security, Software Security, Actionable Intelligence y, por último, la Information Security, cada uno de los cuales se centra en un aspecto concreto de la seguridad. De forma que mientras la Next Generation Network Security busca asegurar la red, tanto tradicional, como virtual o el cloud; la Software Security se dedica a detectar vulnerabilidades de software u generar parches; la Actionable Intelligence busca procesar información interna y externa para conseguir una mayor visualización de lo que ocurre en la empresa y tomar la acción adecuada; en cuando a la Information Security, su objetivo es aplicar políticas consistentes.

Dentro de ese ecosistema, el ejecutivo de HP Security enunciaba las diferentes propuestas de su compañía: TippingPoint IPS (Intrusion Prevention System) y TippingPoint Next Generation Firewall forman parte de Next Generation Network Security; Fortify se incluye dentro de Software Security; las herramientas dentro de Actionable Intelligence son ArcSight, Vertica y Threat Central, y las de Information Security son Atalla, ArcSight y Autonomy IDOL.

Durante la presentación Art Gilliland explicaba también que el 85% de los ataques de seguridad que sufren las empresas tienen su inicio en un problema del software. HP es una de las empresas que más vulnerabilidades de Día Cero detecta, seis veces más que la suma de los seis competidores que le siguen. También señalaba que “se necesitan sistemas de seguridad más inteligentes”, y que es donde las empresas deben invertir más dinero.

“Invertimos gran cantidad de recursos en mejorar la seguridad”, decía también uno de los principales responsables de HP Security, que cuenta con más de 2.650 investigadores y un gran centro de investigación que recoge los datos de más de 2000 clientes repartidos por todo el mundo.

Tras la presentación de Art Gilliland le tocaba el turno a Duncan Brown, director de PAC UK de HP, que se centró en las tendencias de la ciberseguridad; y nada mejor que asegurar que las empresas están sufriendo cada vez más ataques “y que están perdiendo la batalla”, para resumir lo que está ocurriendo en un mercado en el que compañías de la talla de Target, eBay o Evernote han tenido que confesar que han sido víctimas de los ciberdelincuentes. El coste medio de una brecha de seguridad es de 12,7 millones de dólares y el 80% de las grandes organizaciones sufren brechas de seguridad cada año.

La especialización del hacker tiene mucho que ver, así como la variedad del tipo de amenazas, desde las tradicionales puertas traseras, al phishing, ataques de fuerza bruta, DDoS, inyecciones SQL…; y no hay que olvidar las nuevas tecnologías –como el cloud, como nuevas regulaciones –nuevas leyes de la UE, hacen que la seguridad sea una tarea cada vez más complicada.

Muchas cosas han cambiado, y sin embargo, el 85% de las empresas siguen centradas en proteger el perímetro; “necesitan cambiar ese modelo”, decía Duncan Brown, “porque la transformación digital está llevando tus datos fuera de ese perímetro y el endpoint fuera de ese perímetro”.

El ejecutivo arremetía contra las contraseñas asegurando: “Yo, personalmente, prohibiría las contraseñas”, porque para ser buenas deben ser incomprensibles, porque es demasiado complicado gestionarlas, y porque, en definitiva, “no funcionan”. La alternativa es la biometría, una tecnología que parece estar avanzando en el mercado de la seguridad.

Sobre la nube, Duncan Brown aseguraba que si se gestiona de manera adecuada es segura, “más segura que los sistemas tradicionales porque la mayoría de los datos están preparados para subir a la nube”, y por tanto ya se han tenido en cuenta las implicaciones de seguridad.

Concluía el directivo que la seguridad es cada vez más complicada y que lo más conveniente es “unificar la gestión de la seguridad”.

Jacob West, CTO de Enterprise Security Products de HP, analizaba la situación del mercado, una situación en la que el coste medio de las brechas de seguridad aumentan, así como el tiempo que se tarda en detectarlas, identificando las cuatro áreas en las que HP Security centra sus esfuerzos: Threat Research, Software Security Research, Field Intelligence y Research Communicationes.

Esfuerzos que se concretan en proyectos como la Zero Day Initiative, competiciones como el Pwn2own o elaboración de White Papers con todo tipo de información; así como proyectos más novedosos como el Intelligence Sharing o el HP Thraet Central.