El Shadow Data podría generar pérdidas millonarias

Un informe de Blue Coat recoge que uno de cada diez documentos compartidos en aplicaciones tiene datos sensibles.

Hace apenas cuatro meses que Blue Coat anunciaba la compra de Elastica, un Cloud Access Security Broker (CASB), para potenciar la seguridad del cloud, y acaba de publicar un estudio en base a los datos recogidos por la plataforma CloudSOC de Elastica, que ha analizado cerca de 63 millones de documentos que los clientes de Elastica almacenan y comparten en servicios de colaboración y almacenamiento cloud, como Microsoft Office 365, Google Drive, Salesforce, Box y otros.

La plataforma Elastica CloudSOC de Blue Coat garantiza la visibilidad, el control de accesos y la protección de los datos en la nube.

El informe pone de manifiesto un incremento de la amenazas del Shadow Data, un concepto que hace referencia a cualquier información confidencial que los usuarios cargan, almacenan y comparten usando aplicaciones en la nube sin la supervisión ni el conocimiento de los equipos de seguridad de TI.

Entre los datos del informe destaca el hecho de que el 26% de los documentos que el usuario almacena en la nube se comparte de manera generalizada. Un dato preocupante teniendo en cuenta que uno de cada diez documentos compartidos contienen datos confidenciales y/o están relacionados con el cumplimiento normativo, como el código fuente (48%), datos personales (33%), datos sobre historiales médicos (14%), y datos de pago (5%).

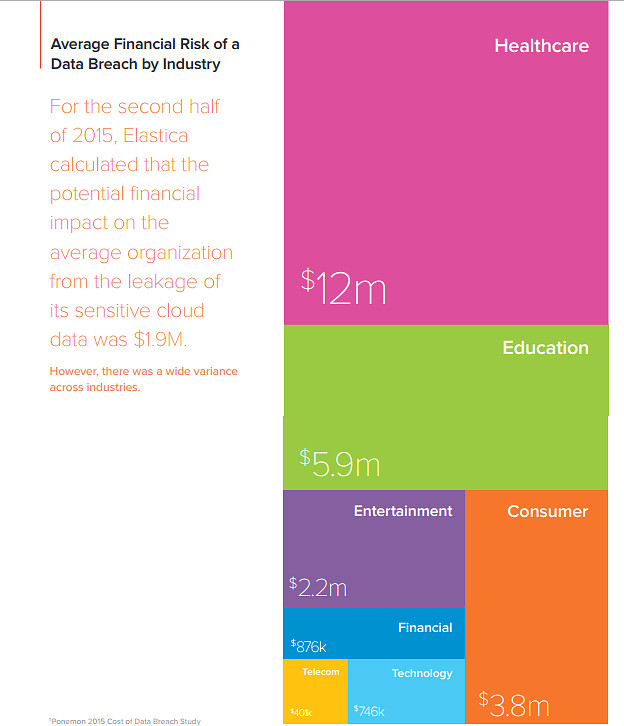

Impacto financiero del shadow data

Elastica calcula que durante la segunda mitad de 2015 el impacto financiero de la filtración de datos a la nube fue de 1,9 millones de dólares. Pero teniendo en cuenta que el número de aplicaciones cloud utilizadas en las empresas ha pasdo de 774 a 810, la cifra tenderá a crecer si no se ponen las medidas oportunas.

En su informe Elastica identifica también las tres principales amenazas a las que se enfrentan las empresas cuand utilizan aplicaciones cloud, estén autorizadas o no:

- Transferencia de datos no autorizada

- Destrucción de datos

- Apropiación de cuentas